Die Cybersicherheitslandschaft im europäischen Handelssektor

Die am meisten für Phishing-Attacken imitierten Markennamen kommen aus dem Technologiesektor. CPR hat zudem Fälschungen von PayPal, Facebook, Nike, Adidas und diversen Luxusmarken beobachtet. Auf der Check Point-Veranstaltung CPX in Wien stellte das Unternehmen Cyberint von Check Point die Ergebnisse seines aktuellen Reports zur Bedrohungslage in der europäischen Handelsbranche vor. Die Einzelhandelsbranche sieht sich in ihren wichtigsten Sektoren mit sich ständig weiterentwickelnden (...) - Kommentare / affiche

Die am meisten für Phishing-Attacken imitierten Markennamen kommen aus dem Technologiesektor. CPR hat zudem Fälschungen von PayPal, Facebook, Nike, Adidas und diversen Luxusmarken beobachtet.

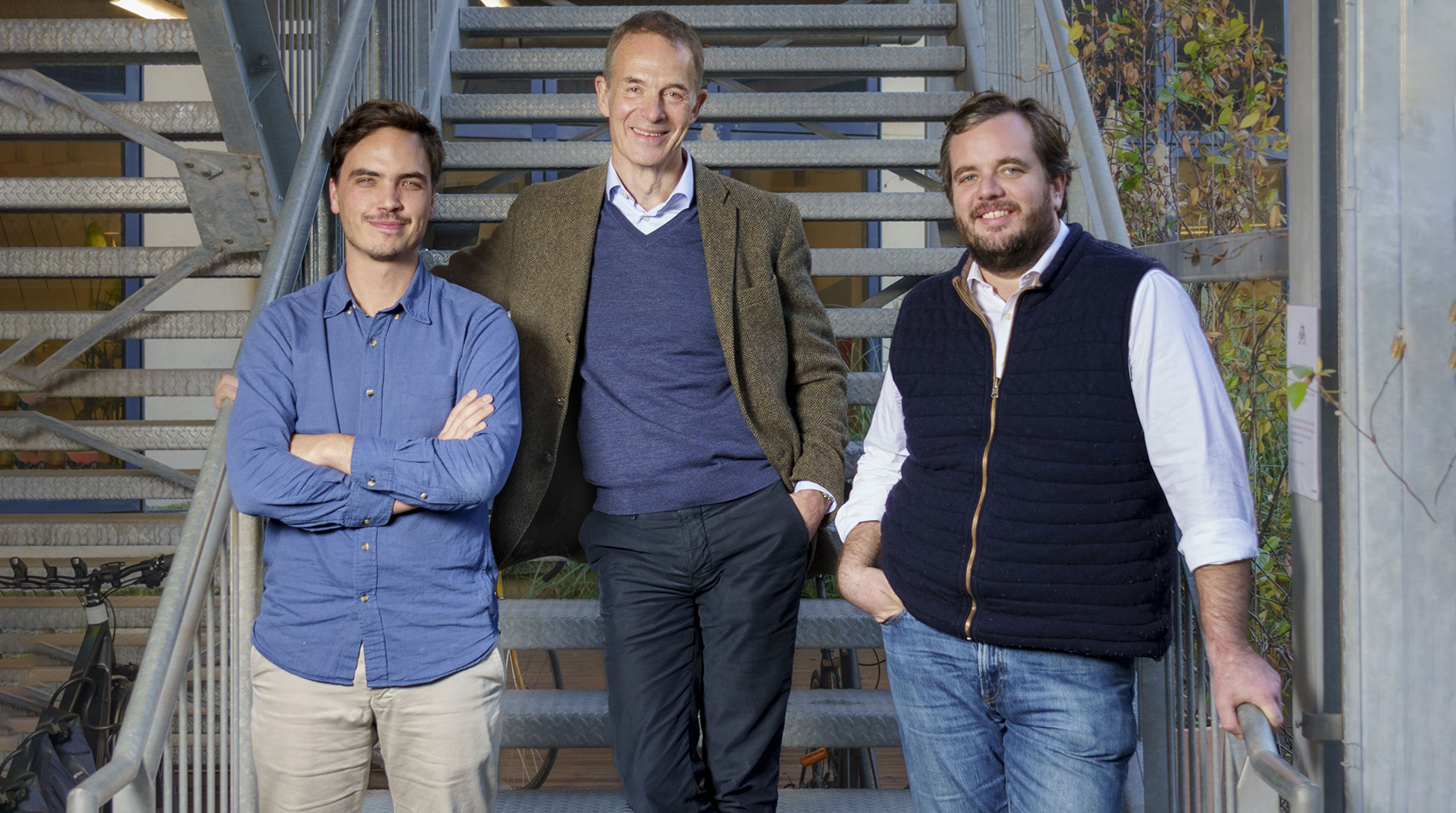

Auf der Check Point-Veranstaltung CPX in Wien stellte das Unternehmen Cyberint von Check Point die Ergebnisse seines aktuellen Reports zur Bedrohungslage in der europäischen Handelsbranche vor.

Die Einzelhandelsbranche sieht sich in ihren wichtigsten Sektoren mit sich ständig weiterentwickelnden Bedrohungen konfrontiert. Der Aufstieg des E-Commerce und die zunehmende Menge digital erfasster und gespeicherter Kundendaten haben die Einzelhändler besonders anfällig für Cyberangriffe gemacht. Mit einigen der wichtigsten Volkswirtschaften der Welt bleibt Europa ein Hauptziel für Cyberangreifer und staatliche Akteure.

Der Bericht untersucht die aktuelle Bedrohungslandschaft im Einzelhandel und identifiziert die dringendsten Bedrohungen wie Datenschutzverletzungen, Ransomware und Cyberangriffe auf die Lieferkette. Außerdem werden Strategien zur Abschwächung dieser Risiken aufgezeigt..

Abbildung 1: Sicherheitsvorfälle in Europa Q1 bis Q3 in 2023 und 2024 nach Sektor (Quelle: Cyberint von Check Point)

Abbildung 2: Die am meisten von Angriffen betroffene Handelsbranche nach Ländern (Quelle: Cyberint von Check Point)

Auf der Grundlage der von ERM (ehemals CyberInt) gesammelten Daten waren vom ersten bis zum dritten Quartal 2024 die Branchen Unternehmensdienstleistungen, Einzelhandel und Fertigung mit über 800 gemeldeten Vorfällen die am stärksten angegriffenen Branchen in Europa. Obwohl die Unternehmensdienstleistungen nach wie vor die am häufigsten angegriffene Branche sind, war der größte Anstieg der Vorfälle im Einzelhandel zu verzeichnen, wo wir im gleichen Zeitraum einen Anstieg von 23 Prozent feststellten.

Eine eingehende Analyse der Ransomware-Vorfälle zeigt, dass die Länder, die im Jahr 2024 in Europa am stärksten von Ransomware betroffen sind, dieselben sind wie im Jahr 2023: Frankreich, Deutschland, Italien, Spanien und Großbritannien mit über 78 Prozent aller Vorfälle in diesen fünf Ländern. Der größte Anstieg in diesem Jahr war jedoch in Spanien und Großbritannien zu verzeichnen, wo die Zahl der gemeldeten Vorfälle in diesem Zeitraum um 178 bzw. 73 Prozent zunahm.

Abbildung 3: Ransomware Gruppen aktiv im Einzelhandelsektor (Quelle: Cyberint von Check Point)

Was die Bedrohungsakteure betrifft, so zeigt unsere Untersuchung einen Anstieg von 23 Prozent bei der Anzahl bösartiger Gruppen, die europäische Unternehmen angreifen, z. B. „Ransomhub“ und „Hunters“, die versuchen, ihr Image zu verbessern und sich von anderen Ransomware-Gruppen abzuheben. Erwähnenswert ist, dass die Aktivitäten prominenter Ransomware-Gruppen im Jahr 2023 zurückgehen, was auf die Ergebnisse der Strafverfolgungsmaßnahmen gegen wichtige Akteure wie Lockbit und AlphV/Black Cat im Zeitraum 2023-2024 zurückzuführen ist.

Die Höhe des an Cyberkriminelle gezahlten Lösegelds ging deutlich zurück, wobei der Anteil der Opfer, die zahlten, auf einen historischen Tiefstand von 28 Prozent fiel. Dieser Trend ist zwar ermutigend, spiegelt aber eine komplexe Verschiebung in der Dynamik zwischen Angreifern und betroffenen Unternehmen wider. Mehrere Schlüsselfaktoren tragen zu diesem Rückgang der Lösegeldzahlungen bei:

•Verbesserte Cyber-Resilienz: Unternehmen sind immer besser in der Lage, Ransomware-Angriffe abzuwehren, was größtenteils auf Fortschritte bei ihren Cyber-Resilienz-Strategien zurückzuführen ist. Viele Unternehmen verfügen inzwischen über robuste Incident Response-Pläne, die häufige und sichere Datensicherungen in isolierten Umgebungen vorsehen. Außerdem verfügen sie über Incident Response Teams.

•Verstärkte Strafverfolgung und weitere staatliche Maßnahmen: Ein weiterer wichtiger Faktor, der zum Rückgang der Lösegeldzahlungen beiträgt, ist die verstärkte Aktivität von Strafverfolgungsbehörden und Regierungen bei der Bekämpfung von Ransomware-Gruppen. Bemühungen wie die koordinierten Strafverfolgungsmaßnahmen der Europäischen Union, die Ransomware-Taskforce des FBI und große Operationen wie die Zerschlagung von LockBit im Rahmen der Operation Cronos haben sich spürbar auf die Fähigkeit von Cyberkriminellen ausgewirkt, ungestraft zu operieren.

•Fragmentierung des Ransomware-Ökosystems: Die Ransomware Industrie hat auch eine Verschiebung hin zu stärker fragmentierten und weniger organisierten Ransomware-Gruppen erfahren. In der Vergangenheit waren hochrangige Cyberkriminelle wie REvil oder DarkSide die Hauptakteure hinter vielen der größten Ransomware-Angriffe. Im Jahr 2024 ist jedoch eine Zunahme kleinerer, weniger vertrauenswürdiger Ransomware-Gruppen zu beobachten, die dezentraler und opportunistischer arbeiten.

•Bewusstsein für Ransomware wächst: Mit der Entwicklung der Cybersicherheitslandschaft ist das Bewusstsein der Unternehmen für die langfristigen Folgen der Lösegeldzahlung gewachsen. Zu diesen Risiken gehören die Reinfektion von Daten (bei der Cyberkriminelle nach der Zahlung erneut angreifen), die Finanzierung weiterer krimineller Aktivitäten und die Gefahr einer Rufschädigung.

Trotz des allgemeinen Rückgangs der Lösegeldzahlungen wurde 2024 die größte bekannte Lösegeldzahlung in der Geschichte verzeichnet. Cencora Inc., ein großer Medikamentenhändler, zahlte 75 Millionen US-Dollar an die Ransomware-Gruppe Dark Angels und verdoppelte damit fast den bisherigen Rekord an Lösegeldzahlungen. Dieser öffentlichkeitswirksame Fall könnte ein Präzedenzfall für andere Angreifer sein und dazu führen, dass in Zukunft größere und aggressivere Lösegeldforderungen gestellt werden. Cyberkriminelle Gruppen werden sich wahrscheinlich auf weniger, aber lukrativere Ziele konzentrieren und sich möglicherweise von weit verbreiteten Angriffen auf gezielte Erpressungsaktionen mit hohem Einsatz verlegen.

Es ist kein Zufall, dass die wichtigsten Zielländer 2023 dieselben sind wie 2024, d. h. 86 Prozent aller Online-Ausgaben in Europa konzentrieren sich auf fünf Länder: Frankreich, Deutschland, Italien, Spanien und Großbritannien. Allein ihr Umsatz beläuft sich auf 598,1 Mrd. EUR.

•Großbritannien: Mit einer Bevölkerung von 67,9 Millionen Einwohnern wird bis 2025 voraussichtlich 62,1 Millionen E-Commerce-Nutzer haben.

•Frankreich: Im Jahr 2023 wird es hier über 51 Millionen E-Commerce-Nutzer geben.

BIP auf Ausgaben für den elektronischen Geschäftsverkehr ausgerichtet.

•Deutschland: Mit über 67,9 Millionen Online-Kunden wird der E-Commerce-Umsatz in Deutschland auf 90,22 Mrd. EUR im Jahr 2024 geschätzt.

•Spanien: In einem Land mit 46 Millionen Einwohnern gibt es in Spanien 33,8 Millionen E-Commerce-Nutzer mit einem geschätzten Umsatz von 32,58 Mrd. EUR im Jahr 2024.

•Italien: Mit einem geschätzten Umsatz von 58,90 Mrd. EUR im Jahr 2024 bedeutet dies einen Anstieg von 13 Prozent gegenüber dem Vorjahr.

Check Point ERM (Cyberint) beobachtete im Jahr 2024 verschiedene Methoden, die von Bedrohungsakteuren eingesetzt werden, um potenzielle Opfer zu gefährden. Diese Strategien wurden durch Darknet-Kommunikation, Anleitungen, Tutorials und Anwendungsfälle, die von Kunden und Cybersicherheitsexperten geteilt wurden, identifiziert.

•Nutzung vertrauensvoller Plattformen und Shops

•InfoStealer Malware

•Phishing & QR Codes

•AI Tools

•HR Impersonation (Imitation von Identitäten)